Alexa – Was ist Malware?

April 22, 2019

Das Malware Business erklärt aus der Sicht eines Forschers. Dies und weitere spannende Einblicke in die Risiken des Internet der Dinge und der digitalen Sprachassistenten hat uns Marc Ruef von der scip ag in hochspannender Form und rasendem Tempo vermittelt.

Der Referent ist ein Hacker der ersten Stunde und war Cablecom Internet Kunde Nummer 3. Spätestens als Marc uns erzählt, dass er als Kind wegen Einschränkungen seines Vaters zur Benutzung des hauseigenen Computers seinen Code vorab auf der Schreibmaschine geschrieben und danach in den Computer abgetippt hat, um die verfügbare Zeit am Computer effizienter zu nutzen, wird klar, dass hier einer referiert, welcher sich sein Hobby zum Beruf gemacht hat.

Malware zu deutsch übersetzt als Schadsoftware wird genutzt, um in fremde Computersysteme einzudringen und um diese danach zu kontrollieren/manipulieren. Das Malware Business ist ein gigantischer Massenmarkt – kontrolliert von kriminellen Organisationen betrieben über das sogenannte Darknet. War früher die Motivation der Malware Schreiber Anerkennung und Macht, so ist heute Geld der Haupttreiber der Entwickler. Code-Ästhetik ist dementsprechend dem Time To Market gewichen.

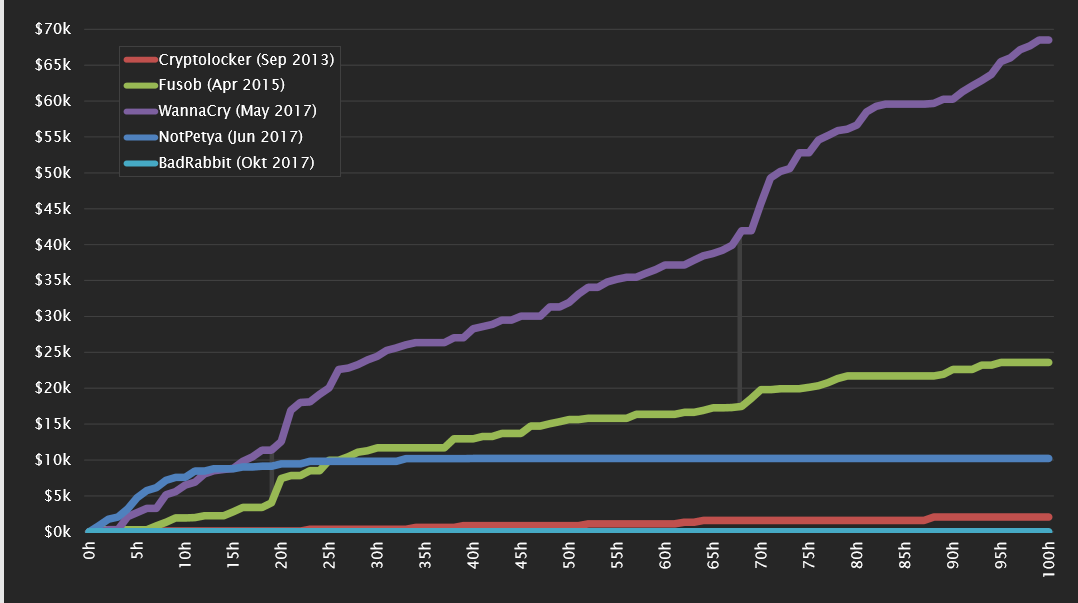

Eine der bekanntesten Malwareformen ist Ransomware. Dabei werden Daten des angegriffenen Systems mittels Schadsoftware verschlüsselt. Der Angreifer verlangt dabei für die Entschlüsselung der Daten ein Lösegeld, welches typischerweise in Cryptowährungen zu bezahlen ist. Die scip AG hat anhand der Cryptowährungs-IDs die wichtigsten Ransomware-Angriffe auf ihren monetären Erfolg hin bewertet. Spannend ist dabei, dass die Einnahmen der Ransomwarebetreiber in keinem Verhältnis zu den entstandenen Schäden stehen. So werden der bislang erfolgreichsten Ransomware Einnahmen von 120’000 Fr. zugeschrieben, aber alleine die Containerreederei Maersk hatte Schäden von 200-300 Millionen Euro davongetragen.

Marc sieht den Hauptgrund darin, dass die Erpressungssummen heute nicht nach Zielgruppen unterschieden werden. So wäre eine Bank sicher zu höheren Lösegeldzahlungen bereit als ein privater Anwender. Auch spannend ist, dass Cyberversicherungen solche Zahlungen häufig aus ihrer Haftung ausschliessen.

Aber Malware wird nicht nur zum Bösen eingesetzt. Marc erklärt uns wie seine Firma Malware zur Prüfung des Abwehrdispositivs des Kunden entwickelt. Wichtig ist dabei, dass die Malware nur das Angriffsziel, also den Auftraggeber angreift. Daher muss die Malware spezifisch für jeden einzelnen Kunden entwickelt werden. Wichtig ist, dass jederzeit klar ist, welche Systeme die Malware infiziert hat und dass die Malware auch wieder sauber entfernt werden kann.

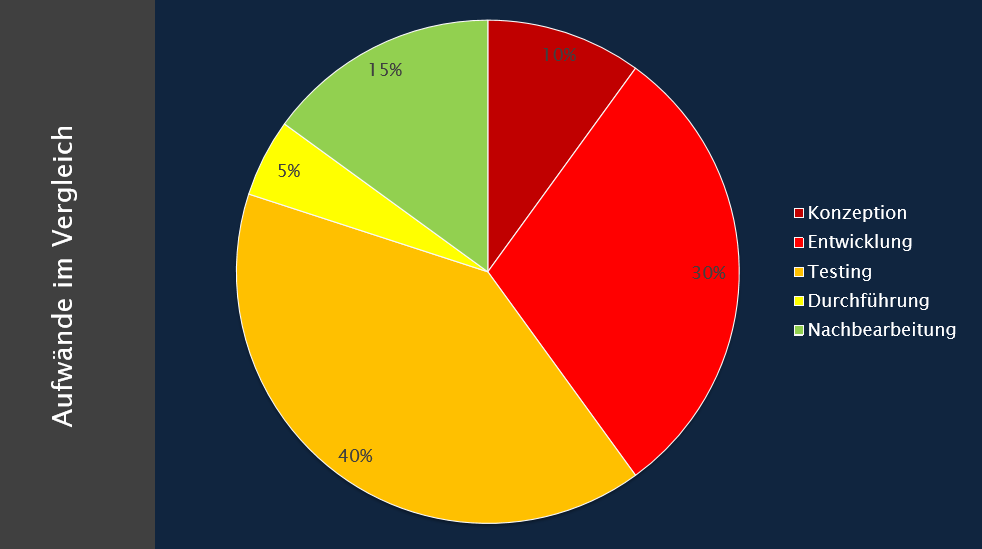

Für den Bau einer Malware verwendet Marc folgendes Vorgehen:

Der Hauptunterschied gegenüber für böswillige Zwecke Malware besteht darin, dass böswillige Angreifer sich nicht um Kollateralschäden kümmern müssen. Deshalb muss gutartige eingesetzte Malware für alle Eventualitäten getestet werden, um solche Kollateralschäden wie z.B. den Befall von Drittfirmen oder die Weiterverbreitung ausserhalb der definierten Grenzen zu vermeiden. Daher ist das Testing auch die Phase, in der die meisten Ressourcen eingesetzt werden.

Als Internet der Dinge bezeichnet man die zunehmende Vernetzung verschiedenster Elektronenkomponenten mit dem Internet. Kühlschränke, Putzroboter, Backöfen, Geschirrspüler – alles ist heute mit dem Internet verbunden. Im Unterschied zu Computern und Smartphones haben bei diesen Geräten Sicherheitsfragen meist zweite Priorität. Problematisch wird die Situation dort, wo solche Systeme Teil von Angriffsnetzwerken werden (Botnets für DDoS Angriffe) oder wo der Anwendungszweck erhöhte Sensibilität bedarf (Medizinaltechnick, kritische Infrastrukturen etc.).

Generell ist die Cyberhygiene beim Internet der Dinge viel schwieriger zu wahren. Hersteller “patchen” ihre Systeme meist gar nicht und beheben Sicherheitsprobleme oft nur in neuen Hardwareversionen. Die Eingriffsmöglichkeiten der Endnutzer sind häufig beschränkt.

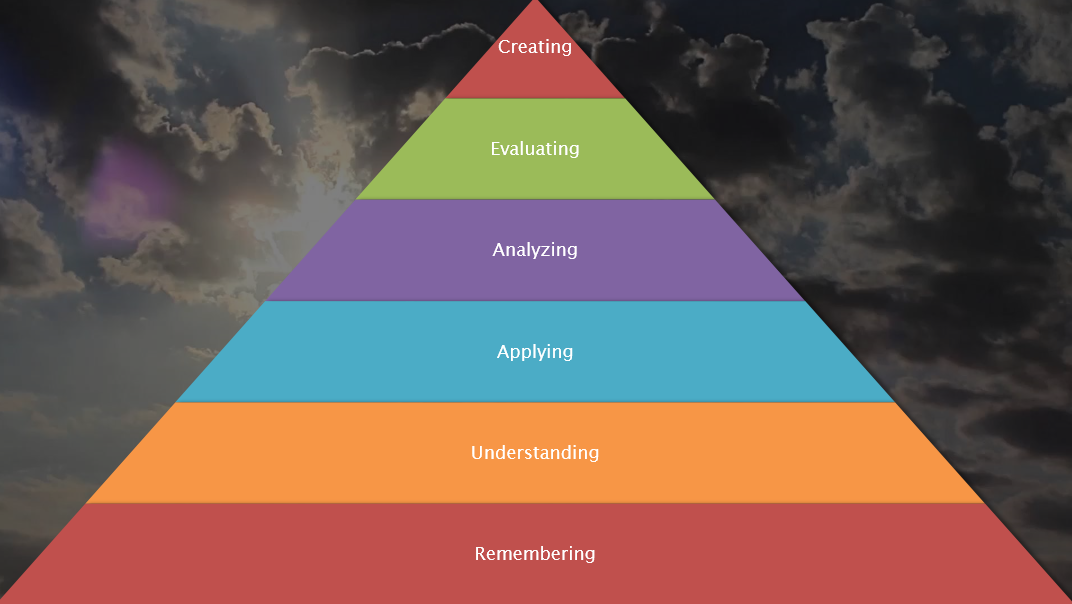

Marc gibt uns zum Schluss noch eine Übersicht über den momentanen Maturitätsgrad der digitalen Sprachassistenten. Generell werden in der Künstlichen Intelligenz die Fähigkeiten nach folgender Reifegradpyramide unterschieden.

Marc zeigt in verschiedenen Beispielen der digitalen Sprachassistenten Alexa, Siri und Google Home deutlich, dass digitale Sprachassistenten schon heute viele einfache Aufgaben übernehmen können. Sprachassistenten besitzen heute eine schier unendliche Informationsquelle (das Internet) und versuchen, dieses auf die Fragen der Nutzer anzuwenden. Dabei werden Antworten bei mehrfach verwendeten Suchbegriffen z.B. durch die Ortschaft des Users der errechneten Wahrscheinlichkeit nach durchaus sinnvoll wiedergegeben. Wo die Assistenten häufig versagen sind Dialoge, wie wir sie mit unseren Kindern kennen. Warum-Fragen zeigen die Grenzen der Sprachassistenten auf.

Für andere Perspektiven zum Thema Malware, Internet der Dinge und Sprachassistenten sei hier noch auf die Beiträge von Bernhard A. Hofer Holle und Jasna Hilkinger verwiesen.

Bleibe auf dem Laufenden über die neuesten Entwicklungen der digitalen Welt und informiere dich über aktuelle Neuigkeiten zu Studiengängen und Projekten.